Хмарна безпека поєднує політики, методи, підходи та технології до забезпечення кібербезпеки та захисту застосунків та даних у хмарних середовищах. Ключем до захисту від зовнішніх та внутрішніх загроз можуть стати детально опрацьовані політики управління доступом, дотримання галузевих та корпоративних вимог безпеки, використання інструментів для автоматизованого бекапування та аварійного відновлення даних.

Як працює хмарна безпека

Захист даних у публічній, приватній, гібридній або мультихмарі — це спільне завдання провайдера хмарних послуг та його клієнта. Тільки за умови, що клієнт повністю розуміє свої обов’язки щодо безпеки, він може реалізувати стійку стратегію безпеки хмар.

Експерт Colobridge:

«Обов’язки провайдера щодо захисту клієнтської IT-інфраструктури визначені в угоді про надання послуг (SLA). У загальному випадку постачальник послуг забезпечує фізичну безпеку — створює умови для того, щоб обладнання стабільно працювало (сертифікований, побудований відповідно до галузевих стандартів ЦОД, система контролю та управління доступом до ЦОДу, відеоспостереження). На прохання наших клієнтів ми можемо поставити IP-замки на шафи з обладнанням, активувати наш фаєрвол, доступний за моделлю aaS, або за певних умов підключити шифрування даних. Захист на юридичному рівні — наприклад, від неправомірного вилучення — забезпечується на рівні німецького законодавства. Клієнту ми рекомендуємо використовувати засоби мережевого контролю, багатофакторну ідентифікацію, приділити максимум уваги управлінню доступом до застосунків та даних».

Безпека даних у хмарних обчисленнях залежить від обраної моделі хмари. Наприклад, в IaaS («інфраструктура як сервіс») провайдер створює безпечне середовище для обчислень та зберігання даних, а також фізичної мережі. Клієнт, своєюю чергою, захищає безпосередньо дані на рівні операційної системи та застосунків, займається резервним копіюванням, проводить аудит інформаційної безпеки.

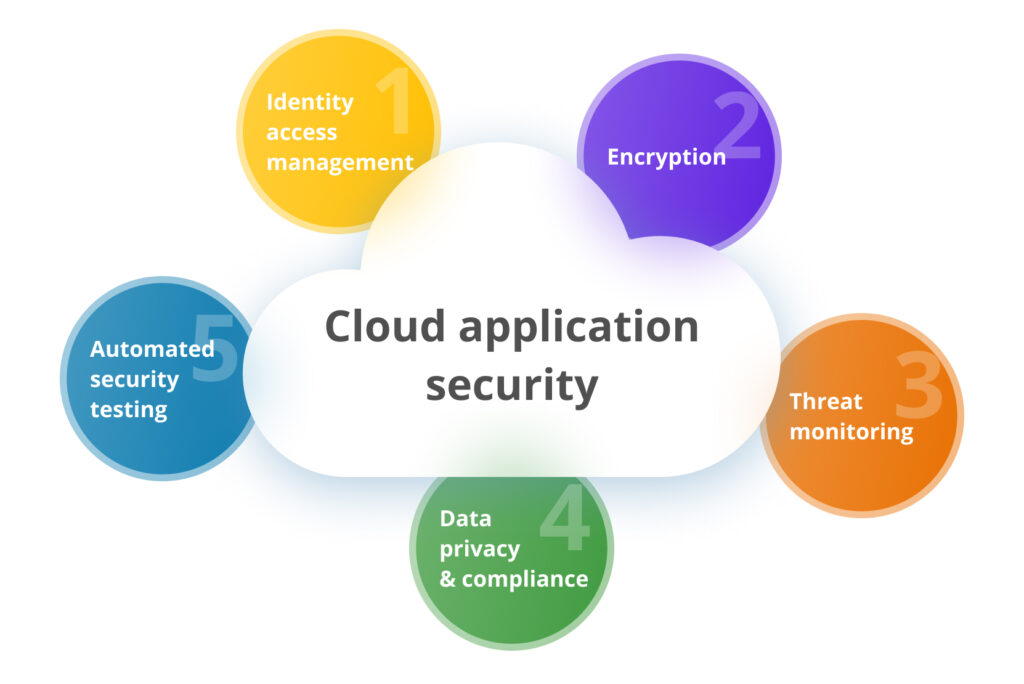

П’ять ключових підходів щодо забезпечення хмарної безпеки:

Чому важлива хмарна безпека

У міру зростання обсягів ринку хмарних обчислень з’являються нові способи вкрасти, скомпрометувати чи знищити дані. На жаль, багато компаній, які мігрували дані в хмару, не приділяють належної уваги їхньому захисту та багато в чому покладаються на хмарного провайдера, не до кінця розуміючи свою сферу відповідальності. Це може призвести до сумних результатів: від короткочасної зупинки бізнесу до втрати прибутку та репутації. Хоча повністю захиститись від кіберзагроз у хмарі неможливо, є багато способів суттєво знизити ризики для бізнесу — це основна перевага хмарної безпеки як стратегії.

Основні типи хмарних рішень для забезпечення безпеки:

- IAM — керування обліковими даними для ідентифікації, автентифікації та контролю доступу користувачів;

- DLP — спеціалізоване ПЗ для захисту від витоків даних у компанії;

- SIEM — спеціалізоване ПЗ для управління інформацією про безпеку та управління подіями безпеки;

- PKI — набір засобів для криптографічного захисту (так звана інфраструктура відкритих ключів).

Ризики та проблеми хмарної безпеки

Дані у хмарі можуть постраждати з тих самих причин, що й у локальній IT-інфраструктурі. Насамперед це витік чи пошкодження критично важливої бізнесу інформації, фішинг, зараження шкідливим ПЗ, DDoS-атаки, крадіжка комерційної інформації конкурентами, колишніми чи поточними співробітниками.

Чому взагалі багатьом організаціям важко забезпечити безпеку хмарних обчислень:

- компанія не виробила власну стратегію та не залучає інструменти для посиленого контролю та управління даними у хмарному середовищі;

- використовуються прості паролі або паролі за замовчуванням, не підключена багатофакторна автентифікація;

- не розроблена політика доступу до даних різної категорії важливості;

- використовуються чи нерегулярно оновлюються застарілі інструменти безпеки;

- не підключено шифрування даних та інші рішення, що підвищують безпеку даних у хмарі.

Отримайте консультацію технічних фахівців Colobridge, щоб дізнатися про способи захисту ваших даних у хмарі. Використовуйте нашу експертизу, щоб спроєктувати та реалізувати гнучку, надійну та безпечну IT-інфраструктуру, що враховує специфіку вашого бізнесу, поточні та майбутні навантаження, бюджет, вимоги безпеки та інші фактори.